Секрет прост: берём минимум, который закрывает наблюдаемость, автоматизацию и безопасность, а затем наращиваем мощь без паники. Для команды, где каждый системный администратор (System Administrator) отвечает за стабильность, важна ясная картина и чёткие процедуры. В информационные технологии (IT) не влюбляются в «хайп», их проверяют практикой. Ниже — рабочий стек, который не тянет одеяло, а помогает.

Какие решения мониторинга и логирования нужны сразу

Поставьте систему мониторинга, панель визуализации и алертинг, а также стек централизованного логирования. Этого достаточно, чтобы видеть картину и ловить сбои до жалоб пользователей.

Начинаем с простого: система мониторинга (Prometheus) собирает метрики, панель визуализации (Grafana) превращает их в наглядные графики, а система оповещений помогает не проспать инцидент. Там, где уместно агентный подход, пригодится агентно‑серверная система мониторинга (Zabbix), особенно в смешанных сетях и на «плотных» серверах приложений. Для трассировки проблем и аудита действий запускаем стек логирования ELK (Elasticsearch, Logstash, Kibana): собираем логи, нормализуем, ищем. Порог входа ощутимый, зато потом один поиск — и вся хроника на столе.

Что важно сразу договориться: единые метки, имена хостов, интервалы сбора. Одинаковые панели для продакшена и теста, чтобы глаз не блуждал. И, кстати, не гнаться за сотней дашбордов: лучше пять ключевых, но ежедневных.

- Чек-лист запуска наблюдаемости:

- Определить 10–15 базовых метрик для сервисов и сетевого оборудования.

- Собрать инвентарь: хосты, роли, ответственные, SLA.

- Сделать единую панель с «красной зоной» и триггерами инцидентов.

- Настроить алерты в мессенджер и почту с антишумовыми правилами.

- Подключить централизованное логирование и задать сроки хранения.

| Категория | Роль в стеке | Когда внедрять | Ключевая выгода |

|---|---|---|---|

| Система мониторинга | Метрики, алерты | Сразу, на первом хосте | Раннее обнаружение сбоев |

| Панель визуализации | Дашборды, обзоры | После метрик | Общая картина за минуты |

| Централизованное логирование | Поиск, аудит | Параллельно с алертингом | Быстрый разбор инцидентов |

Чем автоматизировать рутины: конфигурации, релизы, инвентарь

Для повторяемости и скорости используйте систему управления конфигурациями (Ansible), контроль версий (Git) и непрерывную интеграцию и доставку (CI/CD). На уровне инфраструктуры помогает контейнеризация (Docker) и оркестратор контейнеров (Kubernetes) при росте нагрузки.

Сценарии разлетаются от развертывания серверов до обновления конфигураций сервисов. Здесь выручает система управления конфигурациями: один плейбук — десятки одинаковых хостов с заданными ролями. Хранить плейбуки и настройки безопасно в контроль версии: видна история, понятно, кто и когда менял параметры. Непрерывная интеграция и доставка собирает артефакты и прогоняет тесты, чтобы «сломать» на стенде, а не в продакшене. Когда приложение упирается в производительность и вариативность окружений, вступает контейнеризация: единый образ, быстрый старт, предсказуемость. А когда контейнеров становится много, оркестратор контейнеров берёт на себя раскатку, масштабирование и обновления без простоя.

Отдельной строкой — менеджер секретов (HashiCorp Vault). Это место, где ключи и пароли живут по правилам: шифрование, ротация, аудит. Нет «паролей в файле на рабочем столе», нет страха перед внешней проверкой.

- Минимальные автоматизации, которые окупаются за неделю:

- Создание новых хостов с базовой безопасностью и мониторингом.

- Обновление конфигураций сервисов по расписанию.

- Выгрузка логов и метрик для пост‑инцидентных разборов.

- Сборка и доставка приложений с автоматическими тестами.

| Задача | Инструментальный подход | Результат |

|---|---|---|

| Единообразные сервера | Система управления конфигурациями | Меньше ручных ошибок |

| Безопасное хранение паролей | Менеджер секретов | Контроль доступа, аудит |

| Быстрые релизы | Непрерывная интеграция и доставка | Предсказуемые обновления |

| Масштаб приложений | Оркестратор контейнеров | Автомасштабирование, самовосстановление |

Как обеспечить безопасный доступ и надёжные копии

Для удалённой работы используйте защищённый протокол удалённого доступа (SSH), политики ключей и ограниченные роли. Для резервирования применяйте решение резервного копирования (Veeam) и правило «3‑2‑1», чтобы не гадать, вернётся ли сервис после сбоя.

Управление доступом — это дисциплина. Служба каталогов (Active Directory) упрощает жизнь с ролями и группами, а двухфакторная аутентификация (2FA) страхует при утечках паролей. Там, где нужны массовые операции и сценарии в инфраструктуре на базе семейства от крупного вендора, выручает командная оболочка (PowerShell): быстрая, скриптуемая, аккуратная. Для внешних площадок и администрирования серверов вне периметра используем защищённый протокол с ключами, закрытыми группами и журналированием сессий — полезная привычка и хорошая судебная защита, между прочим.

Копии. Они или есть, или нет — третьего не дано. Выбираем решение резервного копирования, настраиваем ежедневные инкрементальные, еженедельные полные, шифруем бэкапы, гоняем контрольные восстановление хотя бы раз в квартал. Правило «3‑2‑1»: три копии данных, два разных носителя, одна копия вне площадки. В идеале — дополнительная изоляция хранилища от шифровальщиков, а для чувствительных систем ещё и «воздушный зазор».

- Базовые политики безопасности, которые держат периметр в форме:

- Ротация ключей доступа и паролей по календарю.

- Минимально необходимые права, учёт ответственных.

- Разделение сред: экспериментам — тест, пользователям — стабильность.

- Жёсткие журналы: кто подключался, куда, сколько и зачем.

С чего начать: минимальный стек и путь к росту

Стартуйте с наблюдаемости, автоматизируйте повторы и сразу введите резервные копии. Затем добавляйте контейнеры и оркестрацию, когда нагрузка и команды растут.

Чтобы не расплескать бюджет и силы, полезно разделить путь на этапы. На «нулевом» этапе поднимаем систему мониторинга и централизованное логирование, настраиваем алерты. Параллельно оформляем систему управления конфигурациями и кладём всё в контроль версий. На втором этапе стабилизируем релизы через непрерывную интеграцию и доставку. И только потом берёмся за контейнеризацию с оркестратором контейнеров. Такой маршрут снижает риски и, честно говоря, экономит время: одно дело чинить «вслепую», совсем другое — видеть, автоматизировать, катить.

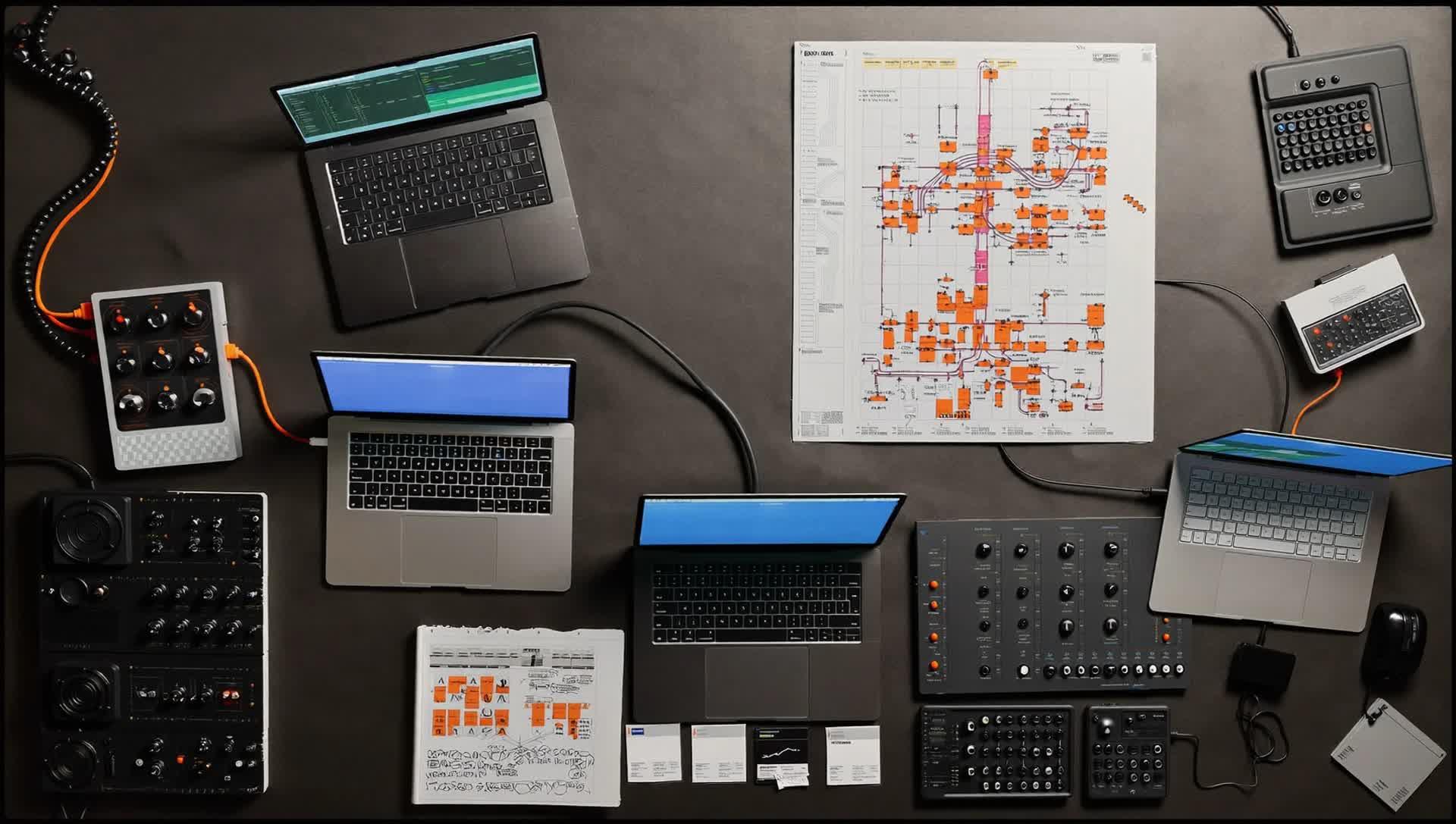

Ниже — краткая карта, которая помогает объяснить менеджменту, почему именно сейчас нужны те или иные шаги. Кстати, иногда полезно проверить себя на внешних подборках и чек‑листах; для разнообразия взглядов можно даже сохранить закладку «Полезные инструменты для системного администратора», чтобы сверяться со списком, когда придётся защищать бюджет.

| Этап | Минимальный набор | Признак готовности перейти дальше |

|---|---|---|

| Наблюдаемость | Система мониторинга, панель визуализации, логирование | Инциденты ловятся алертами, а не письмами пользователей |

| Автоматизация | Система управления конфигурациями, контроль версий | Новые сервера поднимаются скриптами за минуты |

| Релизы | Непрерывная интеграция и доставка, менеджер секретов | Обновления предсказуемы, откаты занимают минуты |

| Масштаб | Контейнеризация, оркестратор контейнеров | Сервисы масштабируются под нагрузку автоматически |

| Надёжность | Резервные копии по «3‑2‑1», регулярные тестовые восстановления | Восстановления проверены, RTO/RPO укладываются в цели |

- Признаки, что инструмент выбран удачно:

- Легко объяснить, зачем он нужен, в двух предложениях.

- Есть автоматизация, нет «магии руками».

- Порог входа оккупается первой неделей использования.

- Метрики и логи отвечают на вопросы быстрее, чем чат.

Итог несложен и, пожалуй, немного скучен, но рабочий: наводим порядок в видимости, избавляемся от ручных ритуалов, закрываем контур безопасности и копий. Любая экзотика сверху — по мере необходимости и зрелости процессов.

Когда стек выстроен слоями, команда спокойнее реагирует на проблемы, а инфраструктура перестаёт быть «чёрным ящиком». Тогда уже можно позволить себе роскошь оптимизаций: меньше издержек, выше надёжность, больше сна. А это, признаться, лучшая метрика для всех нас.